- Blog, Cloud

- Veröffentlicht am: 10.04.2026

- 4:40 min

Cloud Sicherheit: Wie die Dezentralisierung zu mehr Verantwortung führt

Cloud-Technologien gehören längst zum Rückgrat moderner Unternehmens-IT, womit die Cloud-Sicherheit ins Zentrum jeder IT-Strategie rückt. Die Zahlen sprechen eine klare Sprache: Noch nie war die Bedrohungslage so dynamisch, die Angriffsfläche so groß und die Bedeutung der IT-Sicherheit so hoch wie heute.

Cyberangriffe auf Rekordniveau – die Cloud im Fokus

Die Zahl der Cybervorfälle erreicht Jahr für Jahr neue Höchstwerte. In Deutschland stieg der wirtschaftliche Schaden durch Cyberangriffe allein von 2024 auf 2025 um mehr als 13 % auf über 200 Milliarden Euro. Besonders alarmierend: Rund 45 % aller Sicherheitsvorfälle mit Datenabfluss ereignen sich inzwischen in der Cloud (Quelle: Exabeam). Das ist kein Zufall, denn mit der wachsenden Nutzung von Cloud-Diensten steigt auch die Angriffsfläche. Bereits 81 % der deutschen Unternehmen setzen heute auf Cloud-Lösungen, um ihre IT zu skalieren und die Digitalisierung voranzutreiben (Quelle: Bitkom). Der zunehmende Missbrauch moderner KI-Technologien senkt die Einstiegshürden für Angriffe weiter – ein Trend, der die Bedrohungslage zusätzlich verschärft.

Neue Organisationsmodelle, neue Risiken

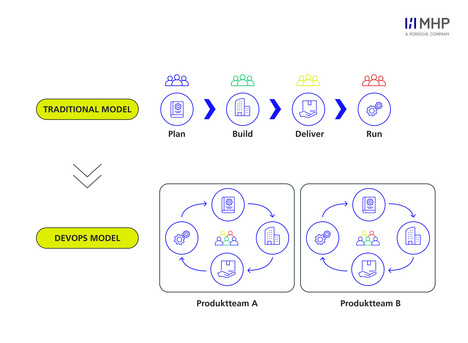

Mit der Cloud verändern sich nicht nur die Technologien, sondern auch die Art, wie Unternehmen IT betreiben. Klassische, zentral gesteuerte IT-Teams werden zunehmend durch kleinere, eigenverantwortliche DevOps-Teams ersetzt. Das erhöht die Flexibilität und beschleunigt Innovationen, birgt aber auch neue Risiken.

Die Dezentralisierung der Infrastruktur

Die Verlagerung von Verantwortung auf viele kleine Teams ermöglicht passgenaue Lösungen, erhöht aber auch die Komplexität und das Risiko von Fehlern. Fehlkonfigurationen und Schwächen im Identity- und Access-Management (IAM) gehören heute zu den häufigsten Ursachen für Sicherheitsvorfälle in der Cloud. Sind Zugriffsrechte zu weit gefasst oder fehlt das nötige Sicherheitsbewusstsein, entstehen schnell unentdeckte Schwachstellen, die ganze Datenbestände gefährden können.

Cloud-Sicherheit: Anders als On-Premises

Ein entscheidender Unterschied zur klassischen IT: Zwar ist eine feingranulare Segmentierung auch in On‑Premises‑Umgebungen möglich, doch gelingt sie in der Cloud häufig wesentlich einfacher und konsistenter, da moderne Plattformen entsprechende Funktionen standardisiert und skalierbar bereitstellen. Sie erlauben Mikrosegmentierung und eine präzise Steuerung von Zugriffsrechten – zentrale Prinzipien des Zero-Trust-Ansatzes. Doch diese Vorteile greifen nur, wenn sie konsequent umgesetzt werden. Fehlkonfigurationen können in der Cloud dazu führen, dass unbeabsichtigt größere Ressourcenbereiche betroffen sind und Risiken sich schnell ausbreiten.

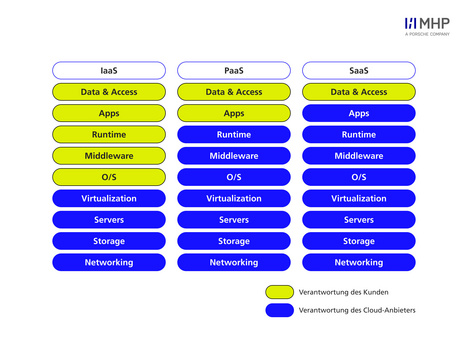

Shared Responsibility: Sicherheit ist Teamsache

Cloud-Sicherheit ist kein Selbstläufer. Das Shared Responsibility Model definiert klar, wer für welche Schichten der Infrastruktur verantwortlich ist: Der Cloud-Anbieter schützt die physische Infrastruktur, der Kunde ist für die sichere Konfiguration, das Zugriffsmanagement und den Schutz der eigenen Daten zuständig. Je nach Service-Modell (IaaS, PaaS, SaaS) verschiebt sich diese Verantwortung – aber sie bleibt immer geteilt.

Auch Unternehmen müssen ihre Sicherheitsprozesse und Verantwortlichkeiten neu denken. Mit der Einführung von DevOps verändert sich zudem die geteilte Verantwortung innerhalb des Unternehmens: Statt klar abgegrenzter Einzelteams für Infrastruktur, Entwicklung oder Betrieb arbeiten nun cross-funktionale Teams zusammen, die deutlich mehr Ende‑zu‑Ende‑Verantwortung tragen – einschließlich sicherer Konfigurationen, Betriebsprozesse und des kontinuierlichen Umgangs mit Risiken. Nur wenn Security innerhalb der Teams fest verankert ist und von allen Beteiligten aktiv gelebt wird, lässt sich die Sicherheitskette in einer dezentralen DevOps‑Organisation zuverlässig schließen.

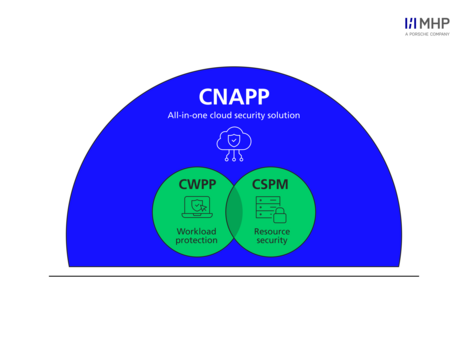

Moderne Tools: CSPM, CWPP & CNAPP

Die Dynamik und Komplexität moderner Cloud‑Umgebungen erfordern neue Werkzeuge. Klassische Security‑Reviews reichen allein nicht mehr aus, um Risiken frühzeitig zu erkennen, da sich Infrastruktur, Systeme und Konfigurationen in der Cloud kontinuierlich verändern und statische Kontrollen dadurch schnell veralten oder keine wirksame Absicherung mehr bieten. Hier kommen spezialisierte Lösungen ins Spiel:

- Cloud Security Posture Management (CSPM): Überwacht kontinuierlich die Cloud-Umgebung auf Fehlkonfigurationen und Compliance-Verstöße.

- Cloud Workload Protection Platforms (CWPP): Überwachen laufende Workloads wie virtuelle Maschinen, Container und Serverless-Funktionen und prüfen sie kontinuierlich auf sicherheitsrelevante Abweichungen – etwa unerlaubte Prozessausführungen, Schwachstellen oder verdächtige Aktivitäten innerhalb eines Containers.

- Cloud Native Application Protection Platforms (CNAPP): Kombinieren die Stärken von CSPM, CWPP und weiteren Tools und bieten eine ganzheitliche Sicht auf die Cloud-Sicherheit.

Diese Auswahl deckt die wichtigsten Tool‑Kategorien ab, bildet jedoch nicht das gesamte Spektrum moderner Cloud‑Security‑Lösungen. Die Tools helfen Unternehmen, Schwachstellen frühzeitig zu erkennen, Compliance-Anforderungen zu erfüllen und die Kontrolle über ihre Cloud-Assets zu behalten.

Fazit: Sicherheit ist kein Zustand, sondern ein Prozess

Die Dezentralisierung moderner IT‑Organisationen verändert nicht nur Strukturen, sondern verschiebt auch die Verantwortung für Sicherheit stärker in die Teams. Genau hier entscheidet sich, ob Cloud‑Nutzung zum Risiko oder zum Erfolgsfaktor wird: Je mehr Autonomie einzelne Teams besitzen, desto wichtiger sind klare Verantwortlichkeiten, automatisierte Sicherheitsprozesse und ein tief verankertes Sicherheitsbewusstsein. Moderne Cloud‑Security‑Tools wie CSPM, CWPP und CNAPP unterstützen dabei, diese neue Verantwortung verlässlich wahrzunehmen und Risiken frühzeitig zu erkennen.

Wer die Chancen der Cloud nutzen will, muss Sicherheit daher nicht als Hindernis verstehen – sondern als essenziellen Baustein, um Dezentralisierung erfolgreich, resilient und zukunftssicher zu gestalten.

Haben Sie Fragen? Sprechen Sie uns an – wir beraten Sie gerne.

FAQs

Cloud-Technologien sind zum Rückgrat moderner Unternehmens-IT geworden. Die Bedrohungslage ist dynamischer und die Angriffsfläche größer als je zuvor. Besonders in Deutschland steigt der wirtschaftliche Schaden durch Cyberangriffe stetig, und rund 45% aller Datenschutzverletzungen ereignen sich mittlerweile in der Cloud. Mit der zunehmenden Nutzung von Cloud-Diensten wächst auch die Bedeutung der IT-Sicherheit.

Mit der Cloud verändern sich nicht nur die Technologien, sondern auch die Organisationsmodelle. Klassische, zentral gesteuerte IT-Teams werden durch kleinere, eigenverantwortliche DevOps-Teams ersetzt. Das erhöht die Flexibilität, birgt aber neue Risiken: Die Verantwortung wird auf viele kleine Teams verteilt, was die Komplexität und das Risiko von Fehlern erhöht. Fehlkonfigurationen und Schwächen im Identity- und Access-Management gehören heute zu den häufigsten Ursachen für Sicherheitsvorfälle in der Cloud.

Cloud-Sicherheit ist ein gemeinsamer Prozess und basiert auf dem Shared Responsibility Model: Der Cloud-Anbieter schützt die physische Infrastruktur, während das Unternehmen für die sichere Konfiguration und den Schutz der eigenen Daten verantwortlich ist. Moderne Tools wie CSPM, CWPP und CNAPP helfen, Risiken frühzeitig zu erkennen, Compliance-Anforderungen zu erfüllen und dezentralen Teams eine Möglichkeit zur Selbstevaluation bereitzustellen. Entscheidend ist ein ganzheitlicher Ansatz mit klaren Verantwortlichkeiten, Security by Design und konsequenter Automatisierung.

Statische Kontrollen reichen in der Cloud nicht mehr aus, weil moderne Cloud‑Umgebungen hochdynamisch sind: Infrastruktur, Konfigurationen und Berechtigungen ändern sich kontinuierlich. Dadurch veralten einmalige oder selten durchgeführte Prüfungen sehr schnell und können Fehlkonfigurationen oder Compliance‑Verstöße nicht zuverlässig erkennen. Nur durch kontinuierliche, automatisierte Überwachung lassen sich Risiken frühzeitig sichtbar machen und effektiv adressieren.