- Blog, Cyber Security

- Veröffentlicht am: 14.04.2026

- 9:34 min

Die unsichtbare Deadline: Warum Post‑Quantum‑Kryptografie über die Wettbewerbsfähigkeit entscheidet

Zwei Szenarien zeigen, wie eine Entscheidung über Sicherheit, Marktposition und Zukunftsfähigkeit entscheidet.

Die Bedrohung im Quantenzeitalter ist subtiler als bisherige Unternehmensrisiken. Genau das macht sie besonders gefährlich. Denn Cyberkriminelle und Geheimdienste sammeln bereits heute unsichtbar, was sie morgen mit maximalem Schadenseffekt entschlüsseln können. Diese Strategie heißt „Store Now, Decrypt Later".

Die Frage für Führungskräfte lautet also nicht mehr, ob Quantencomputing eine Bedrohung ist. Die Gartner-Prognose ist eindeutig: Ab 2029 könnte klassische Kryptografie unsicher werden und damit neue Methoden der Verschlüsselung nötig machen – wir haben in diesem Blog bereits über die technischen Details dazu berichtet. Die eigentliche Frage für heute lautet: Wer hat das verstanden und wer nicht?

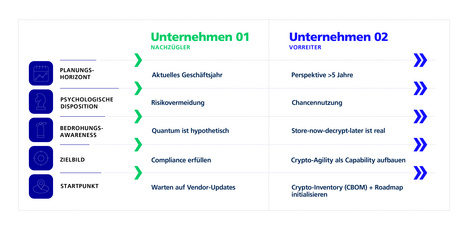

Dieser Blogartikel erzählt die Geschichte von zwei Unternehmenstypen, die 2026 vor der gleichen Wahl standen und zwei völlig unterschiedliche Wege gingen. Hier geht es nicht um die technischen Aspekte der Post-Quanten-Kryptografie. Stattdessen untersuchen wir fiktiv und spieltheoretisch, wie Entscheidungen heute immense Auswirkungen auf die Geschäftsrealität in 5 bis 10 Jahren haben können.

Die strategische Herausforderung: Entscheidungen mit „unsichtbarer Deadline"

Stellen wir uns zwei fiktive Vorstandssitzungen vor. Das Thema haben beide gemeinsam: Die künftige Sicherheit der Unternehmensassets. Konstruktionsdaten müssen noch 15 Jahre geheim bleiben. Die digitale Verschlüsselung schützt jedoch möglicherweise nur noch 5 Jahre. Neue Verschlüsselungsmethoden wie die Post-Quantum-Cryptography (PQC) sind verfügbar, kosten aber – in verschiedenen Anteilen – drei Ressourcen: Zeit, Expertise und Geld. Mit Fachleuten von außen gelingt die Migration am schnellsten, jedoch auch zum höchsten Preise und ohne verbleibende Expertise im Unternehmen. Bildet ein Unternehmen die nötigen Kompetenzen ganz intern aus, fallen zwar weniger einmalige Kosten an, jedoch verlängert sich die Prodjektdauer spürbar.

Die klassische Managemententscheidung in ähnlichen Szenarien lautete bisher meist: Abwarten. „Die Standards stabilisieren sich noch, andere machen es auch, wir reagieren, wenn es nötig ist." Das führt zur falschen Entscheidung. Dass die Entscheidung falsch war, zeigt sich jedoch erst nach dem Q-Day.

Szenario 1: Das fiktive Vorreiter-Unternehmen

Größe: 800–1.200 Mitarbeitende, Zulieferer im Automotive/Aerospace

Branche: Verarbeitende Industrie mit langen Produktzyklen (15–20 Jahre)

CEO-Konstellation: Führungskraft mit Tech-Affinität, CFO mit Risikodenken, CTO mit Innovationsmut

Die Entscheidung dieses Unternehmens klingt in Zahlen äußerst mutig: 10 % des IT-Budgets, durchschnittlich 7–10 Millionen Euro, möchte der Zulieferer in Post-Quantum-Sicherheit investieren.

Spieltheoretisch gesprochen eine klare Offensiv-Strategie, die proaktiv und unter bewusstem Eingehen von Risiken agiert. Denn Einwände gegen diesen Plan sind durchaus vorhanden. Die Standards sind erst seit 2024 verfügbar und 2026 nicht verpflichtend, der Business Case ist „hypothetisch", die Kosten dagegen erheblich und real. Aber das Unternehmen setzt auf zwei Hauptargumente:

Die Risiko-Abwägung der CFO: „Ein Durchbruch bei Quantencomputern wäre für uns ein Desaster. Unsere wichtigsten digitalen Assets, die CAM-Modelle, die Materialspezifikationen und Roboterprogramme: all das ist vulnerabel gegenüber dem Hacking mit Quantencomputern und führt zu einem potenziellen Schaden von 25 bis 40 Millionen Euro."

Das Strategie-Argument: „Crypto-Agility wird unsere Kernkompetenz für die nächste Phase der digitalen Fertigung. Wer das heute lernt, ist morgen schneller als die Konkurrenz."

Aus dieser strategischen Weichenstellung leitet das Unternehmen eine konkrete Roadmap ab:

- CBOM (Cryptographic Bill of Material) als Source of Truth zum Projektstart: ein strukturiertes, automatisiertes, maschinlesbares Inventar aller kryptographischen Assets gibt klare Orientierung, was und mit welcher Priorität geschützt werden muss

- Einführung einer Hybrid-Architektur: Klassische und Post-Quantum-Verschlüsselung werden parallel implementiert, um bruchlose digitale Sicherheit zu garantieren

- Pilotprojekte mit NIST-Standards: Nicht reaktiv warten, bis Verpflichtungen wirksam werden, sondern mit Vorlauf testen, lernen und etablieren

- Lieferketten-Integration: Supplier und Partner werden vom Vorreiter-Unternehmen an die PQC-Strategie angebunden

- Governance-Verankerung: PQC wird Thema im Board-Level-Reporting, nicht zur isolierten IT-Aufgabe

Szenario 2: Das Nachzügler-Unternehmen

Größe: 1.000-1.500 Mitarbeitende, Traditionsunternehmen mit (bisher) stabilen Märkten

Branche: Verarbeitende Industrie, ähnliche Produktzyklen (15–20 Jahre)

CEO-Konstellation: traditionelle Führungskraft, CFO fokussiert auf Kostenoptimierung, CTO mit begrenztem Einfluss

Die Entscheidung dieses Akteurs: „Post-Quantum-Kryptografie hat aktuell keine Priorität." Die drei Gegenargumente des Unternehmens sind einsichtig, aber kurzsichtig:

Das Technologie-Argument: „Die NIST-Standards sind erst seit 2024 final. Wir warten, bis die Kinderkrankheiten behoben sind und die Technologie reift."

Der Budget-Druck: „Lieferkettenengpässe, Inflation, Digitalisierungsdruck. Das kostet uns bereits 50+ Millionen Euro. Für hypothetische Quantenrisiken haben wir kein Geld in diesem Zyklus."

Das Governance-Problem: Wie viele seiner Kolleg:innen sieht auch die IT-Leiterin dieses Unternehmens das Risiko, hat jedoch nicht den nötigen Einfluss auf die Entscheidung. Sie ist dem CTO unterstellt und hat keinen direkten Zugang zur Geschäftsleitung. Ihre Bedenken werden entsprechend als „IT-Problem" behandelt, nicht als Teil der Geschäftsstrategie.

Die stillschweigende Entscheidung des Nachzügler-Unternehmens lautet in Summe: Weitermachen wie bisher. Konkret verzichtet es also nicht nur auf die PQC-Migration, sondern auch auf eine sauber erstellte und geführte CBOM und auch das grundsätzliche Entwickeln einer strategischen PQC-Politik.

2030 ff.: Die Theorie wird zum Business Case und die Wege trennen sich

Die Gartner-Prognose tritt ein und die offensive Strategie unseres fiktiven Vorreiter-Unternehmens zahlt sich mehrfach aus:

- Post-Quantum wird zum Wettbewerbsvorteil: Große OEMs fordern explizit PQC-Standards von neuen Zulieferern in Ausschreibungen

- Marktführerschaft ist real, zahlreiche Konkurrenten sind für sicherheitskritische Anwendungen nicht mehr lieferfähig

- Die Firma expandiert, internationale Märkte, neue Geschäftsfelder und hohe Kundenzufriedenheit sorgen für Rekordergebnisse

- Strahlkraft als Arbeitgebermarke: Gerade unter Young Talents auf dem Arbeitsmarkt erarbeitet sich das Unternehmen den Ruf, innovationsfreudig und zukunftsfähig zu agieren

Bereits zu Beginn der 2030-er Dekade wird klar: Die hohen Investitionen von 2026 haben sich durch höhere Margen, exklusive Großaufträge und Wettbewerbsvorteile um das Vielfache amortisiert.

Das Nachzügler-Unternehmen dagegen erleidet den „Worst Case”, die schlimmsten Befürchtungen werden Geschäftsrealität:

- Die Realität der „Store Now, Decrypt Later"-Attacken tritt ein, zwischen 2025 und 2031 gesammelte Daten werden systematisch veröffentlicht

- Konstruktionszeichnungen tauchen in ausländischen Foren auf, Konkurrenten kopieren jahrelang gehütete Innovationen

- Kundendaten werden auf Darknet-Märkten angeboten: DSGVO‑Verstöße werden evident und öffentlich

- Interne Strategiedokumente als Thema in investigativem Journalismus führen zu Vertrauens- und Reputationsschaden

Und nicht nur die akuten Schadensfälle setzen dem Unternehmen zu. Auch deren Konsequenzen und die negative Wahrnehmung im Marktumfeld bringen erhebliche Probleme.

Teure Notfall-Migration: Was 2026 für 7–10 Millionen Euro hätte implementiert werden können, kostet notfallmäßig 20–30 Millionen Euro – für weniger Sicherheit, unter extremem Zeitdruck.

Gekündigte Automotive-Verträge: Große OEMs können nicht mit Zulieferern arbeiten, die ihre Fahrzeuge Risiken durch Hacking mit Quantencomputern aussetzen.

Fahrzeug-Rückrufe werden real: „Quantum Hacking Incident in OTA-Update-Architektur" wird zum Grund für massive Rückruf-Aktionen.

Versicherungsschutz reduziert sich: Cyberversicherer aktivieren Quantum-Ausschlüsse, oder die Prämien steigen um 40-60%.

Regulatorische Strafen, zum Beispiel wegen Verstoßes gegen Datenschutzauflagen, den EU Cyber Resilience Act, oder die NIS2-Regulierung, treffen die bereits angespannten Finanzen empfindlich.

Im Jahr 2034, nach Verlusten, Bußgeldern, Vertragsausfällen und Imageschaden, muss sich die Geschäftsleitung des Nachzügler-Unternehmens einer schwierigen Realität stellen: Das Geschäftsmodell ist nicht mehr tragbar.

In Retrospektive hätte die Entscheidung von 2026, damals als „verfrüht" wahrgenommen, das Unternehmen retten können. Was wir aus der Geschichte lernen können?

Lektion 1: Die Zeit als strategischer Freund und Feind

Die Bedrohung durch Quantencomputer ist zeitverschoben, genau das macht sie gefährlich. Aber noch besteht Zeit zu handeln. Wer diese Zeit nutzt – wie das Vorreiter-Unternehmen – der gewinnt. Wer diese Zeit ignoriert, beispielhaft unser Nachzügler-Unternehmen, der verliert. Und der Zeitpunkt der maximalen Handlungsfähigkeit ist jetzt, wenn die Bedrohung noch nicht „eingelöst“ ist, Teams noch nicht im Task Force Modus agieren müssen und Umstellungen noch kontrolliert planbar bleiben.

Lektion 2: Frühe Entscheidungen schaffen späte Wettbewerbsvorteile

Das Mindset des Vorreiter-Unternehmens ist weniger technisch als strategisch. Die Investition der 7–10 Millionen Euro 2026 bedeutet nicht nur technische Sicherheit. Sie schaffen Marktposition, Governance-Wissen, Attraktivität als Employer, Kundenvertrauen und Lieferketten-Macht.

Lektion 3: Die Technik ist bereit, aber nicht immer die Organisation

Die Fehler des Nachzügler-Unternehmens lagen weniger in IT-Capabilities und stärker in Abläufen und Strukturen. Der CTO sagte: „Wir warten." Der IT-Leiter sah das Risiko, aber hatte keine Stimme auf Geschäftsleitungsebene. Die CFO erkannte den Kostenpunkt, aber nicht den Business-Case. Eine klassische Governance-Falle: Wenn strategische Sicherheitsentscheidungen nicht bei der Geschäftsleitung landen und nicht als strategisch behandelt werden, entstehen falsche Weichenstellungen. Das Vorreiter-Unternehmen hatte sich anders positioniert. Die Bedrohungen durch Quantencomputer waren hier strategisches Board-Thema.

Was Führungskräfte jetzt auf die Agenda setzen sollten

Ihre Situation ähnelt der des Nachzügler-Unternehmens? Sie sind nicht alleine, dies gilt für viele produzierende Betriebe. Nötig sind jetzt keine dramatischen Veränderungen oder blinder Aktionismus. Sie brauchen drei strategische Schritte in den nächsten 12 Monaten:

Schritt 1: Das Post-Quantum-Assessment

Eine ehrliche Inventur der Quantum-Verwundbarkeit als faktengestützte Grundlage aller Folgemaßnahmen:

- Welche kryptographischen Assets sichern mich überhaupt aktuell ab? (CBOM)

- Welche Ihrer Assets müssen in 5+ Jahren noch geheim sein?

- Wie vulnerabel ist Ihre aktuelle Kryptografie-Infrastruktur?

- Welche regulatorischen Anforderungen kommen auf Sie zu? (NIS2, Cyber Resilience Act, etc.)

- Was kostet Notfall-Migration vs. geplante Migration?

Schritt 2: Das PQC-Governance-Modell

Die strukturelle Verankerung auf Geschäftsleitungsebene für kluge und vor allem konsistente Navigation im PQC-Zeitalter:

- Wer entscheidet über Post-Quantum-Strategie? (Sollte: CFO/CRO oder CEO-Bereich, nicht nur CTO)

- Wie wird PQC im Board-Level-Reporting verankert?

- Welche neuen Policys und Entscheidungskriterien sind nötig?

- Wie kommunizieren wir die Entscheidung nach außen?

Schritt 3: Das First-Mover-Pilot (Q3 2026 – Q1 2027)

Erste praktische PQC-Implementierung mit dem Ziel eines belastbaren Pilot-Setups, das Lerneffekte für die unternehmensweite Skalierung schafft:

- Welches kritische Asset oder welcher Prozess wird zur PQC-Testumgebung?

- Welche Standards/Tools werden eingesetzt? (NIST ML-KEM, ML-DSA, etc.)

- Wie wird der Pilot gemessen, dokumentiert und für die Skalierung vorbereitet?

- Wie lernt die Organisation aus diesem Pilot?

Fazit: Die zwei Wege und Ihre Wahl

2026 werden Unternehmen eine Entscheidung treffen müssen. Sie werden nicht explizit „Post-Quantum oder nicht" entscheiden. Sie werden entscheiden, ob Post-Quantum-Sicherheit ein strategisches Thema oder ein IT-Thema ist – oder überhaupt nicht zum Thema gemacht wird.

Diese Unterscheidung ist entscheidend: Wenn es IT-Thema bleibt, wird es auch als genau solches gesehen und unter denselben Maßstäben bewertet: Upskilling ist teuer, das Auswechseln ebenfalls, etc. Dann fordert die CFO: „Zeigt mir den ROI, der scheint mir hypothetisch." Dann beschließt die Geschäftsleitung, zu warten.

Wenn Post-Quantum dagegen strategisches Thema wird, dann interessiert die CEO: „Welche unserer Konkurrenten haben das bereits verstanden?" Dann will die CFO wissen: „Welche neuen Märkte oder Premium-Positionen eröffnen sich uns?" Dann fragt der CTO: „Wie bauen wir das technisch, um den Vorteil zu maximieren?" Dann spielen Sie das Vorreiter-Szenario.

FAQ

Quantencomputer in kryptografisch relevanter Größe gibt es noch nicht. Aber „Store Now, Decrypt Later"-Attacken finden bereits statt. Angreifer sammeln jetzt, was Sie heute verschlüsselt haben, um es dann zu entschlüsseln, wenn Quantencomputer verfügbar sind.

Die Bedrohung ist damit real, nur zeitverschoben. Hinzu kommt: Gartner prognostiziert, dass ab 2029 klassische Kryptografie unsicher werden könnte. Wenn Sie dann nicht migriert sind, ist es zu spät.

Eine einheitliche Pflicht-Prozentzahl (z. B. durch Gesetzgebung) gibt es derzeit nicht. Aber es existieren mehrere Angaben aus Forschung und Industrie-Surveys, die sich bei unterschiedlichen Instituten erstaunlich gut decken. Als Korridor gelten laut mehreren Erhebungen 5–10 % des IT Security-Budgets für PQC-Readiness.

Entscheidend ist: Ein frühes Starten ist ein strategischer Hebel, um Kosten zu senken, weil sich IT-Lifecycle-Budgets (Refresh-Zyklen) nutzen lassen, während spätes, hektisches Beschaffen als tendenzieller Kostentreiber wirkt.

Diese Frage hängt stark davon ab, wie standardisiert bzw. individualisiert die Software in den jeweiligen Unternehmen ist.

Als Faustformel lässt sich folgende Angabe geben:

- Standardsoftware-dominante Unternehmen (viel SaaS/COTS, wenig Legacy): häufig ~1–3 Jahre, bis die wichtigsten, sicherheitsrelevanten Applikationen PQC-fähig sind – häufig per Update; vollständiger Abschluss länger wegen Long Tail.

- Custom-/Legacy-dominante Unternehmen (viel Individualcode, OT/IoT, Appliances): oft ~3–8+ Jahre, bis wirklich alles migriert ist; volle “Completion” bewegt sich realistisch in Richtung 2035-Horizont.

Das ist der Kernpunkt: Wenn Sie 2029 sicher gegen Angriffe mit Quantencomputern sein wollen, müssen Sie spätestens 2026-2027 anfangen, egal in welcher Konstellation.

Besonders gefährdet sind Unternehmen, deren Assets lange Lebenszyklen haben. Dazu zählen:

- Automotive: Fahrzeuge laufen 15–20 Jahre und Komponenten wie OTA-Ökosysteme müssen über den gesamten Lebenszyklus kryptografisch sicher bleiben.

- Aerospace: Flugzeuge laufen 25–30 Jahre, dabei brauchen Avionik, Funk/Satcom und Missionsdaten langfristig belastbare Kryptografie, während Updates wegen Zertifizierung & Einsatzrealität nur langsam ausrollbar sind.

- Pharma/Chemie: Forschungsdaten müssen 15+ Jahre geheim bleiben.

- Infrastruktur: Energieversorgung, Verkehrssysteme, Telekommunikation haben Jahrzehnt-Lebenszyklen.

- Finanzwesen: Transaktionsdaten, Verträge, Kundeninformationen haben lange Schutzanforderungen.

- Defense: Militärische Plattformen (Jets, Drohnen, Satelliten, Schiffe) laufen oft 30+ Jahre – gesicherte Funk-/Satcom-Kommunikation, Missionsdaten und Schlüsselmaterial müssen über sehr lange Zeiträume geschützt bleiben, während Updates/Retrofits wegen Zertifizierung, Supply-Chain und Einsatzrealität nur langsam ausrollbar sind.

- Industrial Goods / Maschinen- & Anlagenbau: Maschinen, Anlagen und OT-Komponenten (PLC/SCADA, Sensorik, Remote-Service-Gateways) laufen oft 15–30+ Jahre. Viele nutzen langlebige Geräteidentitäten, Zertifikate und proprietäre Protokolle, sind schwer „patchbar" und müssen auch im Retrofit noch sicher remote wartbar bleiben.

Nein. Ein Hybrid-Ansatz kombiniert die bewährten, klassischen Verfahren (wie RSA oder Elliptic Curve Cryptography, ECC) mit neuen, durch NIST spezifizierten Verfahren quantenresistenten Algorithmen. Sollte der neue PQC-Algorithmus aufgrund unerwarteter Schwachstellen versagen, ist das System immer noch durch das klassische Verfahren geschützt. Umgekehrt schützt der PQC-Algorithmus vor Quantenangriffen, falls die klassische Verschlüsselung gebrochen wird.

Die Best-Practice-Strategie:

- Kritische Assets zuerst (diejenigen mit langer Geheimhaltungsdauer oder hoher Schadenssumme)

- Hybrid-Implementierung (nicht „raus mit dem Alten, rein mit dem Neuen")

- Graduelle Skalierung über 3–5 Jahre

- Continuous Learning und Anpassung

Mehrere Quellen können hier hilfreich sein, je nachdem, wo Sie stehen:

Interne Ressourcen: IT-Sicherheit, CTO-Office, strategische Planung

Externe Berater: Beratungen mit ausgewiesener Expertise in Cybersecurity und Post-Quantum-Spezialisierung

Technische Partner: Anbieter von PQC-Lösungen und Hardware-Security-Modulen

Standards-Organisationen: NIST, ETSI, BSI und Branchenverbände bieten Richtlinien und Best Practices